Digital kontroll for sikkerhetssensitive miljøer on-prem og i PrivateCloud

Produktivitet og sikkerhet må ligge til grunn for virksomhetens kritiske og sensitive kjernesystemer.

Kombinasjonen av produktivitet og sikkerhet kan være utfordrende og krever riktig tilnærming. For å lykkes, må sikkerhetsdesignet ta utgangspunkt i virksomhetens behov, slik at de løsningene støtter kravene til både drift og sikkerhet.

I denne beskrivelsen tar vi for oss noen kjente problemstillinger, og sentrale løsningsdesign som møter utfordringene på en hensiktsmessig måte ved å la deg effektivisere arbeidsprosesser og etablere og dokumentere digital kontroll. Denne gjennomgangen har fokus på løsningsdesign basert på både on-prem og PrivateCloud miljøer. Noen av verktøyene vil også være relevante for løsningsdesign basert på Public Cloud, men det faller utenfor fokuset i denne beskrivelsen.

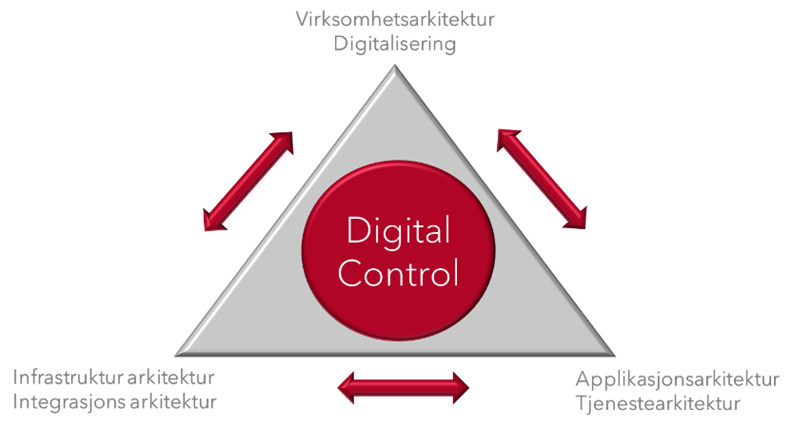

Digital kontroll oppnås når arkitekturene for infrastruktur/integrasjon, applikasjon/tjeneste og virksomhet/digitalisering understøtter hverandre. Vi vil fokusere spesielt på hvordan de infrastrukturtekniske løsningene må understøtte og muliggjøre virksomhetenes målsetninger.

Denne beskrivelsen er relevant for alle som har sensitiv informasjon, kritiske systemer eller viktige produksjonsmiljøer som skal beskyttes. Dette er typiske problemstiller knyttet til systemer og informasjon som er kritiske for bedriften, samfunnet eller som behandler sensitive personopplysninger. Beskrivelsen er i hovedsak rettet mot sikrede miljøer som tillater kontrollert forbindelse til omverden via kommersielle sikkerhetsprodukter.

Løsningsdesignet og verktøyene er relevant for virksomheter som er omfatte av regulatoriske forhold knyttet som eksempelvis NIS2, Dora, Sikkerhetsloven, GDPR, krevende sektor og bransjespesifikke sikkerhetsforskrifter og selskaper som opererer med sertifiseringer etter standarder som bl.a. ISO 27001 og ISA/IEC 62443.

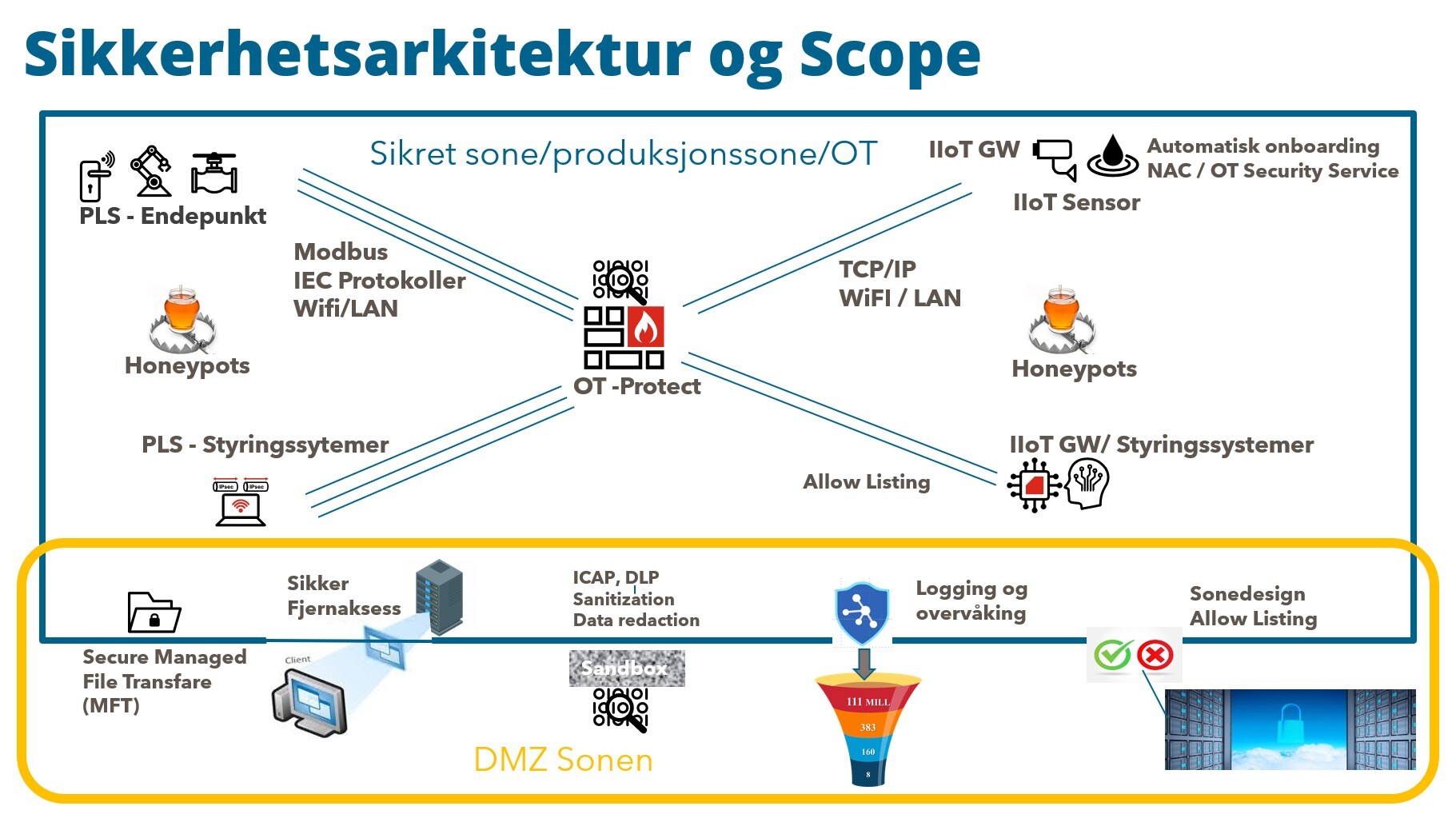

Våre løsninger adresserer både DMZ sonen og selve produksjons/sikkerhets sonen. DMZ sonen er typisk forbindelsen til remote brukere, leverandører og integrasjon med relevante systemer. Selve sikkerhetssone herdes og lukkes og kan kun kommunisere med omverdenen gjennom DMZ sonen.

Produktivitet og sikkerhet oppnås med en riktig design og verktøyvalg iden enkelte sone og grensesnittet mellom disse sonene.

Teknisk løsningsdesign og verktøyvalg

Trusselbildet mot denne type sensitive miljøer er sterkt økende med sterke drivkrefter relatert til geopolitiske forhold og AI-utviklingens rolle i spredningen av kapabilitet til å gjøre alvorlig skade på bedrifter og samfunn.

Sårbarheter oppstår i grensesnittet mellom historisk gjeld på infrastruktur og applikasjoner, høy grad av leverandørstyring med fokus på enkel drift og funksjonalitet på bekostning av cybersikkerhet, økte behov for informasjonsdeling og aggregering av bedriftskritisk informasjon, samt økt behov for fjerntilgang for å sikre tilgang på relevant kompetanse og sikre effektiv drift av kritiske systemer.

Kombinasjonen av flere og mer sofistikerte trusselaktører på den ene siden, og voksende angrepsflate for utnyttelse av sårbarheter gjør at det må gjøres helhetlige designvalg knyttet til både IT og OT miljøene, slik at man kan velge gode og relevante sikkerhetsløsninger som til sammen gir en helhetlig sikkerhetsløsning, og bidrar som et av de viktigste virkemidlene til reduksjon av risiko.

Move har lang erfaring med sikkerhets- og sonedesign, og har etablert en helhetlig tilnærming i sine løsninger. Vi har også satt sammen en produktportefølje som samhandler og utfyller hverandre slik at en understøtter et får et sterkt og helhetlig løsningsdesign.

Dette kan leveres som komplette løsninger, eller det kan leveres som enkeltdeler der hvor kundene kjenner igjen mangler og svakheter i sin eksisterende løsning. Vi beskriver derfor her viktige løsningsvinklinger og relevante produkter.

Sentrale teknologier i vårt løsningsdesign

-

Brannmur og nettverksteknologi

Fortinet tilbyr en bred portefølje av sikkerhetsløsninger, spesielt tilpasset virksomheter som opererer innenfor strenge regulatoriske rammer som NIS2, DORA, Sikkerhetsloven, GDPR og standarder som ISO 27001 og ISA/IEC 62443.

Fortinet sine FortiGate-brannmurer, muliggjør kraftfull segmentering mellom DMZ, produksjonssoner og sensitive sikkerhetssoner. Gjennom dyp inspeksjon av trafikk, integrert trusselbeskyttelse og sentralisert styring, sikrer brannmurene at all kommunikasjon mellom soner håndteres i henhold til beste praksis for cybersikkerhet.

Brannmurene har identisk sikkerhetsfunksjonalitet uavhengig av størrelse og samme sikkerhetsnivå kan da opprettholdes for alle lokasjoner og i desentrale strukturer. Tilleggslisenser og dedikerte brannnur og nettverksprodukter for OT miljøene er en viktig del av sortimentet.

Patching og oppgradering av Fortinet plattformen kan utføres gjennom helt eller delvis Airgapte management strukturer slik at dette beskytter mot kompromittering av plattformen.

Sentralisert forvaltning, overvåking og automatisering

Gjennom Fortinet Security Fabric kobles alle sikkerhetskomponenter sammen i én plattform for sanntidsovervåking, hendelseshåndtering og automatisering.Automatisering av konfigurasjon, sikkerhetshendelser og arbeidsflyter reduserer responstid og feilmargin, samtidig som krav til etterlevelse og revisjon oppfylles.

Plattformen støtter også segmentert tilgang for leverandører og partnere, hvor rettigheter gis etter behovsprinsippet og all aktivitet loggføres.

-

Dioder og fysisk separasjon

Dioder sikrer ensrettet datakommunikasjon, der informasjonen kun kan bevege seg én vei gjennom en fysisk Appliance. Dette gir en robust barriere mot uønsket inntrenging, ettersom det eliminerer muligheten for at trusler, som skadevare eller uautoriserte aksesser, kan følge datalinjen tilbake inn i sikkerhetssonen.

Fordelen med diodeteknologi ligger nettopp i denne fysiske separasjonen: Den gjør det mulig å eksportere data, loggfiler eller rapporter ut av sonen til f.eks. analyse eller overvåking uten at det åpnes for toveis kommunikasjon. Dermed reduseres risikoen for angrep eller lekkasje betraktelig. For virksomheter med strenge krav til beskyttelse av kritisk infrastruktur, er dette en teknologi som gir trygghet for at ingen uforutsett datastrøm kan infiltrere de mest beskyttede delene av nettverket.

Integrasjon av dioder sammen med øvrige nettverkstiltak, som brannmurer og segmentering, gir en helhetlig løsning der både produktivitet og sikkerhet ivaretas – spesielt i møte med et stadig mer komplekst trusselbilde.

En annet teknikk for fysisk separasjon kan være å implementere Goldoilock, som er en løsning som bryter nettverksforbindelsen begge veier. Dette kan gjøres tidsinnstilt, via Api eller konsoll fra Management sonene eller sikre SMS mekanismer fra betrodde medarbeidere. Løsning er utarbeidet i samarbeid med NATO.Goldilock-teknologien representerer et sterkt forhøyet sikkerhetsnivå innen digital sikkerhet ved å tilby en fysisk bryter for nettverkstilkobling, både inn og ut av et miljø.

I motsetning til software-baserte løsninger eller logiske kontroller, gir Goldilock en fysisk avbrytelse av forbindelsen, noe som sikrer at ingen data kan lekke, og ingen eksterne trusler kan trenge inn når forbindelsen er brutt. Dette eliminerer risikoen for skjulte bakdører eller kompromitterte systemer som utnytter svakheter i programvare og protokoller. For virksomheter med høyt behov for sikkerhet rundt kritiske systemer, gir denne teknologien en ekstra beskyttelsesbarriere som kan aktiveres fysisk, enten automatisk eller manuelt, og som kompletterer øvrige tiltak som dioder, brannmurer og segmentering. Goldilock gjør det dermed mulig å oppnå et høyere sikkerhetsnivå, spesielt i situasjoner hvor det kreves absolutt kontroll over når og hvordan et system kan kommunisere med omverdenen.

-

Filslusing og automatisering

GoAnywhere Managed File Transfer (MFT) er en løsning som betydelig kan styrke både produktivitet og sikkerhet i håndtering av dataflyt. GoAnywhere MFT automatiserer, overvåker og beskytter filoverføringer på tvers av ulike systemer, både internt og eksternt, og gir virksomheter kontroll over all filutveksling uten å måtte ty til usikre eller manuelle løsninger.

Plattformen sentraliserer alle filoverføringer i én robust løsning med sikkerhetsarkitektur som hindrer åpne porter til sensitiv informasjon og som støtter kryptering, sanntidsovervåking og detaljerte logger.

Dette gir ikke bare sporbarhet for hvem som har sendt hva, når og til hvem – men også muligheten til å automatisk stoppe eller varsle ved uønsket aktivitet. Med ferdige integrasjoner mot ulike plattformer og protokoller, reduseres tiden brukt på manuelle prosesser, feilsøking og tilrettelegging.GoAnywhere gir også mulighet for å konfigurere automatiserte arbeidsflyter, noe som effektiviserer rutinepregede oppgaver som import, eksport, konvertering og distribusjon av filer. Ved å eliminere menneskelige feil og usikker manuell håndtering, frigjøres ressurser som i stedet kan brukes til verdiskapende arbeid, samtidig som risikoen for feil, datalekkasjer eller brudd på etterlevelseskrav minimeres.

For virksomheter med høye krav til både produktivitet og sikkerhet, gir GoAnywhere en fleksibel og skalerbar plattform som sømløst kan inngå i eksisterende infrastruktur. Her balanseres forretningsbehov og regulatoriske krav uten unødige kompromisser, og filhåndteringen løftes til et nivå der både effektivitet og trygghet ivaretas i hele dataflyten.

Goanywhere har API i tillegg filflytting og benyttes til blant annet til flytting av oppgraderinger, loggfiler, rapporter, dokumentasjon, informasjonsinnsamling og deling, aggregering av informasjon av informasjon fra teknisk infrastruktur, overvåke katalogområder og mailbokser med triggere.

Løsningen kan via API og ICAP integreres med andre sikkerhetsprodukter. Det er bla. gode integrasjoner til Matadefender sikkerhetsportefølje.

-

Antivirus, skadevarekontroll og DLP

Matadefender Core gir en rekke sentrale fordeler som styrker både beskyttelse, etterlevelse og operasjonell effektivitet.

Flerlags beskyttelse mot skadevare

Matadefender Core bruker flerskannings-teknologi, noe som innebærer at filer og objekter analyseres av flere ledende antivirusmotorer parallelt. Denne tilnærmingen øker sannsynligheten for å identifisere og blokkere både kjente og ukjente trusler, som én enkelt motor kunne oversett.

Innholds- og data-disonnering (CDR)

En av kjernefunksjonene i Matadefender Core er Content Disarm and Reconstruction (CDR), også kalt innhold sanering. Denne teknologien fjerner aktivt all kjørbar kode, makroer, skript og andre potensielt ondsinnede elementer fra dokumenter – uten å endre brukeropplevelsen eller integriteten til den opprinnelige filen. Dette gjør at selv legitime filer, som kan inneholde skjulte trusler, leveres i en trygg og brukbar form.Beskyttelse av dataflyt mellom soner

I miljøer med strenge krav til soneinndeling, som forsvars-, helse- og finanssektoren, er det avgjørende å kunne flytte data mellom soner uten å utsette systemene for risiko. Matadefender Core fungerer som en kontrollert sjekkpost som sikrer at all data som passerer mellom sikre og mindre sikre soner er fri for skadevare, skjult informasjon eller policy-brudd. Dette gir et ekstra lag med sikkerhet mot både eksterne og interne trusler.Støtte for integrasjon og automatisering

Matadefender Core har omfattende API-støtte og kan benytte ICAP, noe som muliggjør sømløs integrasjon med eksisterende IT-infrastruktur, som Goanywhere som automatiserte arbeidsflyter for dataflyt. Goanywhere kan da også styre opp tilpasset informasjon til avsender, mottaker og SOC tjenesten ved avvist informasjonsdeling, slik at informasjons strømmen rundt automatisert informasjonsflyt også kan organiseres.Gjennom automatisering, sentralisert rapportering og detaljert logging får IT-avdelingen bedre oversikt og kontroll med mindre ressursbruk. Det reduserer risiko for menneskelige feil, gir rask respons ved avvik, og øker den totale effektiviteten, slik at ressurser kan frigjøres til andre, mer strategiske oppgaver.

Datatapforebygging (DLP) og etterlevelse

Matadefender Core bistår virksomheter med å overholde krav til personvern og datasikkerhet. Ved å kontrollere og sanere innhold, forhindres utilsiktet lekkasje av sensitiv informasjon, og man får dokumentert sporbarhet for all dataflyt. Dette gjør det enklere å møte regulatoriske krav som GDPR, ISO 27001, og NIS2.Skalerbarhet og fleksibilitet

Matadefender Core kan implementeres både i små og store miljøer, alt fra enkle filoverføringspunkt til komplekse infrastrukturer med flere segmenter og sikkerhetssoner. Løsningen inneholder mange opsjoner på sikkerhetsfunksjoner og Metadefender Core kan være en sentrale sikkerhetsløsningen som via API og ICAP kan benytte av mange andre løsninger i plattformen som filsluse, klienter, brannmurer, lagring etc.

-

Fjernaksess, identitet og VDI

Vi har en stor verktøykasse for å designe sikker fjernaksessløsning til sensitive miljøer. Denne tilpasses til bruksområdene for fjernaksess og målgruppa som skal betjenes. Vi har fokus på at alle deler av løsningen bidrar til riktig sikkerhetsnivå.

- Tilgang er baseres på sterk autentisering for å sikre at kun autoriserte brukere får tilgang, og at kompromitterte passord alene ikke gir uønsket innpass.

- All trafikk mellom eksterne brukere og det interne miljøet skal gå over krypterte kanaler, via VPN eller protokoller som TLS, for å beskytte data mot avlytting og manipulering.

- Brukeren skal kun ha tilgang til de ressursene som er nødvendige for oppgaven, og adgangen begrenses til definerte soner for å redusere risikoen dersom en konto skulle kompromitteres.

- Fjernaksess administreres gjennom automatiserte sentrale løsninger som muliggjør sporing, logging og revisjon av alle tilganger og handlinger.

- Logging med integrasjon til SIEM/SOC gir kontinuerlig overvåkning for å oppdage og håndtere mistenkelig aktivitet i sanntid.

- Løsningen holdes oppdatert med de siste sikkerhetsoppdateringene og kontinuerlig testes for svakheter.

- Løsning balanserer streng sikkerhet med intuitiv brukeropplevelse.

- Kjente administrerte enheter som kobles til sensitive miljøer sjekkes for skadevare og oppfylle sikkerhetskrav før de gis tilgang.

- Ved Ukjente klienter/Leverandører isoleres klienten fra sikkerhetssonen med Move Secure Browser og i kombinasjon med VDI med HTML5 klienter. Ingen direkte tilgang til å flytte informasjon inn og ut av sikrede soner uten bruk av filsluse med tilhørende kontrollmekanismer.

- VDI løsninger fra Citrix og Omnissa (tidligere VMware Horizon) tilbyr begge løsninger som støtter fjernaksess i sikkerhetsintensive, IT og OT-miljøer.

- Begge gir full støtte for air-gapped miljøer, fleksibel arkitektur (on-premises, hybrid), lavere infrastrukturkompleksitet og avanserte sikkerhetsfunksjoner (dynamiske policyer, vannmerking, conditional access).

- De har en lagdelt applikasjonsarkitektur og tilleggsprodukter som understøtter modere sikkerhetsdesign, understøtter fjernaksess, har gode WEB/HTML5 klientløsninger og gjør at sikkerhet, administrasjon og kapasitet blir ivaretatt.

Identitet og SSOMove leverer moderne identitetsløsning med Single Sign-On (SSO) sørger for at brukere kun trenger å autentisere seg én gang for å få tilgang til flere tjenester og applikasjoner, basert på sine rettigheter.

Systemet administrerer og verifiserer brukeridentiteter gjennom sentraliserte katalogtjenester slik som Active Directory med støtte for sterk autentisering.

Tilganger styres dynamisk gjennom rollebasert tilgangsstyring (RBAC) og policyer, slik at kun autoriserte brukere får tilgang til definerte ressurser. Løsningen gir detaljert logging og revisjon av autentiseringsforsøk og tilgangsforespørsler, og muliggjør hurtig identifisering og håndtering av uvanlig atferd.

Ved integrasjon med øvrige sikkerhetsverktøy blir identitetsstyringen en sentral del av virksomhetens forsvar mot uautorisert tilgang og innsideangrep.

Kontroll med f.eks eksterne administrative brukere kan ytterligere sikres med FortiPAM. FortiPAM gir virksomheter mulighet til å samle alle privilegerte tilganger i én sentral plattform. Dette gjør det mulig å enkelt administrere hvem som har tilgang til hva, når og hvordan. Med sentralisert styring er det lettere å implementere og håndheve tilgangspolicyer på tvers av systemer og applikasjoner, noe som reduserer risikoen for feilkonfigurerte rettigheter og utilsiktet eksponering av sensitive data.Gjennom automatisering av tilgangsforespørsler, godkjenninger og tilbaketrekking av rettigheter, minimerer FortiPAM risikoen for menneskelige feil og sikrer at tilganger kun gis når det er nødvendig og autorisert. Midlertidige, tidsbegrensede tilganger kan tildeles basert på roller eller oppgaver, og fjernes automatisk når de ikke lenger er påkrevd.

Regulatoriske krav som GDPR, ISO 27001 og NIS2 stiller strenge krav til kontroll over tilganger og logging av sensitive hendelser. FortiPAM forenkler denne prosessen ved å dokumentere samtlige privilegerte tilgangsforsøk, endringer og godkjenninger. Dette gir virksomheten et solid grunnlag for både intern og ekstern revisjon.Beskyttelse av hemmeligheter og passordhvelv

Løsningen gir mulighet for sikkert lagring og håndtering av passord, nøkler, sertifikater og andre hemmeligheter. Tilganger til slike hemmeligheter kan styres strengt, og det er mulig å rotere og oppdatere passord automatisk, noe som reduserer risikoen for bruk av kompromitterte eller gamle passord i virksomhetskritiske systemer.Brukervennlighet for administratorer og sluttbrukere

Selv om sikkerhet er i høysetet, legger FortiPAM vekt på en brukervennlig opplevelse. Administratorer får oversiktlige dashboards, automatiserte varsler og mulighet for rask iverksettelse av tiltak. Sluttbrukere opplever en effektiv prosess ved forespørsel og tildeling av rettigheter, ofte gjennom SSO og selvbetjeningsportaler. -

Server Infrastruktur og backup

Nutanix utmerker seg som en optimal plattform for sensitive datasentre takket være sin hyperkonvergerte arkitektur, som forener lagring, datakraft og nettverk på én integrert plattform. Denne sammensmeltningen gir betydelige sikkerhetsfordeler, da alle komponenter opererer med enhetlig policyhåndtering og sentralisert tilgangskontroll. Nutanix tilbyr innebygd kryptering av data både i ro og under overføring, slik at konfidensiell informasjon alltid er beskyttet mot uautorisert innsyn.

I tillegg er Nutanix plattformen kjent for sin enkelhet i drift og vedlikehold, noe som gjør det lettere å holde miljøet oppdatert med siste sikkerhetsoppdateringer og raskt korrigere sårbarheter.

Skalerbarheten gir fleksibilitet til å utvide eller tilpasse miljøet i takt med endrede krav uten at sikkerheten svekkes.

Plattformen støtter segmentering av nettverk og ressursgrupper, noe som gir effektiv soneinndeling mellom ulike sikkerhetsnivåer i datasenteret. Kombinert med avansert identitetsstyring og støtte for multifaktorautentisering, sikres det at kun autoriserte brukere har tilgang på sensitive ressurser, og at rettighetstildeling kan tilpasses dynamisk.

Automatisering og orkestrering gjennom Nutanix forenkler implementering av sikkerhetstjenester som backup, datatapforebygging og integrasjon mot eksterne sikkerhetssystemer som SIEM og SOC. Den omfattende loggingen og sporbarheten gir IT-avdelingen full oversikt over aktiviteter og kan enkelt dokumentere etterlevelse av strenge standarder som GDPR, ISO 27001 og NIS2.

Backup

Skulle hele eller deler av miljøet bli utsatt for cyberangrep, så er sikker Backup en sentral funksjon for raskt å komme tilbake i produksjon.Cohesity er en ledende plattform for databeskyttelse, backup og datastyring, spesielt utviklet for komplekse og sikkerhetsintensive IT-miljøer. Med stadig økende krav til sikkerhet, etterlevelse og tilgjengelighet, tilbyr Cohesity en moderne tilnærming som går langt forbi tradisjonell backup og lagring.

Sentralisert og skalerbar plattform

Cohesity muliggjør konsolidering av backup, arkivering, fil- og objekttjenester i én enkel plattform. Dette gir effektiv ressursutnyttelse, forenklet administrasjon og skalerbarhet, slik at virksomheten kan vokse og tilpasse seg uten at sikkerheten kompromitteres. Skalerbare løsninger gjør det mulig å håndtere store datamengder, samtidig som sikkerhetsmekanismene følger med i takt med veksten.Sikkerhet i fokus:

- Ende-til-ende kryptering: Cohesity beskytter data både i ro og under overføring med avanserte krypteringsmetoder, slik at sensitiv informasjon alltid er skjermet mot uautorisert tilgang.

- Ransomware-beskyttelse: Plattformen har innebygde mekanismer mot løsepengevirus, inkludert immutable snapshots som gjør det umulig for trusselaktører å endre eller slette backup-data.

- Zero Trust-rammeverk: Cohesity benytter et Zero Trust-sikkerhetsprinsipp, hvor all tilgang verifiseres og minimaliseres, slik at kun autoriserte brukere får tilgang til nødvendige data og ressurser.

Automatisering og orkestrering

Cohesity leverer automatisering av backup, recovery og datastyring, noe som gir raske og repeterbare prosesser uten menneskelig feilmargin. Orkestrering gjør det enklere å implementere sikkerhetskontroller og oppdatere rutiner, samtidig som det gir mulighet for integrasjon mot eksterne sikkerhetssystemer som SIEM og SOC for kontinuerlig overvåkning og hendelseshåndtering.Regulatorisk etterlevelse og sporbarhet

Med omfattende logging, revisjonsspor og rapporteringsverktøy, hjelper Cohesity virksomheter å dokumentere etterlevelse av strenge reguleringer som GDPR, ISO 27001 og NIS2. All aktivitet på plattformen spores og kan enkelt rapporteres, noe som gir oversikt og trygghet ved revisjoner og tilsyn.Rask gjenoppretting og høy tilgjengelighet

I sikkerhetsintensive miljøer er det avgjørende med rask tilgang til kritiske data ved hendelser. Cohesity tilbyr kraftige gjenopprettingsfunksjoner, inkludert instant recovery og failover, slik at virksomheten kan fortsette driften selv etter angrep eller feil. Høy tilgjengelighet sikres gjennom distribuert arkitektur og redundans. -

Sikkerhetsovervåking SIEM og SOC

Vi leverer en SIEM- og SOC-tjeneste for å samle inn, korrelere og analysere sikkerhetsdata i sanntid, slik at trusler kan oppdages og håndteres raskt. SIEM (Security Information and Event Management) aggregere logger og hendelser fra relevante ulike systemer, nettverk og applikasjoner, samtidig som den gir automatiserte varsler om mistenkelig aktivitet.

SOC-tjeneste stiller med et dedikert team av sikkerhetseksperter som overvåker miljøene, håndterer alarmer og utfører grundige undersøkelser av hendelser. Effektive rutiner for respons og rapportering, god kommunikasjon og tett samarbeid med virksomheten, gjør at tiltak kan iverksettes raskt for å begrense konsekvenser av sikkerhetsbrudd.

Tjenesten bidrar til varsling og håndtering av hendelser- illustrert med det mørkeblå laget i illustrasjonen. I tillegg så bidrar tjenesten med innspill til forbedringer, slik at en gjennom dialog kontinuerlig forbedrer infrastrukturen og sikkerhets løsningene - Illustrert med det lyseblå laget i figuren.For kunder som ikke ønsker at loggene skal forlate eget IT miljø, så kan SIEM og SOC tjenesten etableres i kundens miljø. Analytikerne vil da koble seg opp med sikret fjernaksess for å utføre analysearbeidet og utarbeide rapporter.

Avdekkes det indikatorer på at deler av miljøet er kompromitert tilbyr Incident Response Team (IRT) som dekker sikkerhets og infrastrukturdomenet. Dette sikrer en rask og koordinert prosess fra analyse til opprettelse av normal drift.Når basistjenestene i denne figuren er satt sammen til en optimal miks av tjenester , rutiner og kompoetanse, så vil håndtering av sikkerhetshendelser gjennomføres effekivt og kraftfukt.

I tillegg er forberedelse inkludert utarbeidelse og organisering av dokumentasjon, beredskapsplan, og moderne rammeverk for gjennomføring av arbeidet viktig forutsetninger for vårt arbeid med Incident Response.

I tillegg til overvåkning av logger og hendelser, så kan det benyttes «honningfeller» som et ekstra sikkerhetslag for effektiv deteksjon og respons på avanserte trusler.

FortiDeceptor er en avansert og driftbar «honningfeller» utviklet for å oppdage, avlede og analysere ondsinnet aktivitet inne i nettverket. Den simulerer realistiske, men falske OT og IT systemer og tjenester – for å tiltrekke og fange opp trusselaktører.Fordeler med FortiDeceptor:

- FortiDeceptor fanger opp angripere i en tidlig angrepsfase ved å etablere attraktive, men falske mål i nettverket. Dette gir virksomheten mulighet til å avdekke og respondere på trusler før de får reell innvirkning.

- Siden kun uautorisert aktivitet mot de falske ressursene er mistenkelig, reduseres mengden falske alarmer betydelig sammenlignet med tradisjonelle sikkerhetsverktøy.

- Gjennom overvåkning av hvordan angripere interagerer med honningfellene, får sikkerhetsanalytikere verdifull innsikt i angrepsmetoder og -verktøy. Dette gir grunnlag for å tilpasse og styrke mottiltak.

- Løsningen tilbyr mulighet for automatiserte tiltak når en angriper oppdages, for eksempel isolering av infiserte enheter eller blokkering av ondsinnet trafikk. FortiDeceptor kan også integreres med sikkerhetsplattformen, noe som styrker helhetlig beskyttelse.

- Fordi honningfellene er fullstendig adskilt fra produksjonsmiljøet, utgjør deteksjonen i FortiDeceptor minimal risiko for forstyrrelser av ordinær drift.

Figuren viser at angriper er avslørt så fort de prøver å innhente informasjon om infrastrukturen.FortiDeceptor gir virksomheter et kraftig verktøy for å oppdage og avverge trusler som ellers ville ha vært vanskelig å identifisere. Kombinasjonen av proaktiv deteksjon, automatisert respons og verdifull innsikt i trusselbildet gjør FortiDeceptor til et viktig supplement til øvrig cybersikkerhetsinfrastruktur.